Astaroth, troian specializat în furtul de informații sensibile a fost descoperit anul trecut și până acum, acesta a evoluat într-un malware furtiv de top, diversificându-și protecția împotriva controalelor pentru a împiedica detectarea și oprirea cercetătorilor de securitate..

Anul trecut, Microsoft a anunțat descoperirea a numeroase campanii malware în curs de desfășurare de către echipa Windows Defender ATP. Aceste campanii au distribuit malware-ul Astaroth într-o manieră fără fișier, ceea ce îl face și mai periculos.

Vorbind despre campaniile malware, le puteți înțelege cu ajutorul acestor instrumente antimalware.

Iată cum un cercetător Microsoft Defender ATP a descris atacurile:

Faceam o revizuire standard a telemetriei când am observat o anomalie dintr-un algoritm de detecție conceput pentru a prinde o tehnică specifică fără fișier. Telemetria a arătat o creștere accentuată a utilizării instrumentului Windows Management Instrumentation Line-Command (WMIC) pentru a rula un script (o tehnică la care MITRE se referă la procesarea scripturilor XSL), indicând un atac fără fișier

Ce este Astaroth până acum?

Într-un nou raport, Cisco Talos spune că Astaroth se bazează în continuare pe campanii de e-mail pentru distribuire, are o execuție fără fișiere și trăiește din țară (LOLbins). Vestea proastă este că a câștigat și trei noi actualizări majore citate din raportul Cisco Talos:

- Astaroth implementează o serie robustă de tehnici anti-analiză / evaziune, printre cele mai amănunțite pe care le-am văzut recent.

- Astaroth este eficient în evitarea detectării și asigurarea, cu o certitudine rezonabilă, că este instalată doar pe sisteme din Brazilia și nu pe sandbox-uri și sisteme de cercetători.

- Utilizarea nouă a canalelor YouTube pentru C2 ajută la evitarea detectării, prin utilizarea unui serviciu frecvent utilizat în porturile utilizate în mod obișnuit.

Ce este Astaroth și cum funcționează?

Dacă nu știați, Astaroth este un malware cunoscut, axat pe furtul de informații sensibile precum acreditări și alte date personale și trimiterea înapoi către atacator..

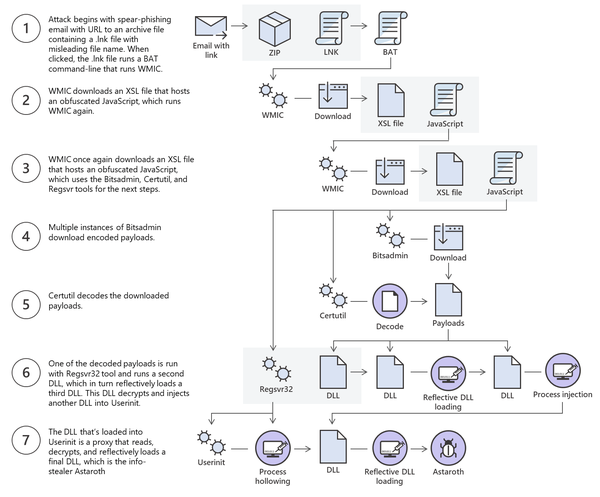

Deși mulți utilizatori de Windows 10 au un software anti-malware sau antivirus, tehnica fără fișier face ca malware-ul să fie mai greu de detectat. Iată schema OP despre modul în care funcționează atacul:

Un lucru foarte interesant este că niciun fișier, cu excepția instrumentelor de sistem, nu este implicat în procesul de atac. Această tehnică se numește trăind de pe pământ și este de obicei folosit pentru a spăla cu ușurință soluțiile antivirus tradiționale.

Cum îmi pot proteja sistemul împotriva acestui atac?

În primul rând, asigurați-vă că Windows 10 este actualizat. De asemenea, asigurați-vă că Paravanul de protecție Windows Defender este funcțional și are cele mai recente actualizări ale definiției.

Nu vă expuneți la riscuri inutile. Aflați de ce Windows Defender este singura barieră malware de care aveți nevoie!

Dacă sunteți utilizator Office 365, veți fi fericiți să știți că:

Pentru această campanie Astaroth, Office 365Advanced Threat Protection (Office 365ATP) detectează e-mailurile cu legături rău intenționate care pornesc lanțul de infecție.

Din fericire, Astaroth vizează în principal Brazilia, iar e-mailurile pe care le-ați primi sunt în Portughese. Cu toate acestea, fii pe degetele tale.

Ca întotdeauna, pentru mai multe sugestii sau întrebări, accesați secțiunea de comentarii de mai jos.

Nota editorului: Această postare a fost publicată inițial în iulie 2019 și de atunci a fost renovată și actualizată în mai 2020 pentru prospețime, acuratețe și exhaustivitate.

- Securitate cibernetică

- malware

Friendoffriends

Friendoffriends